Безопасность операционной системы Windows

Безопасность и конфиденциальность зависят от операционной системы, защищающей систему и сведения с момента запуска, обеспечивая основную защиту от микросхемы до облака. Windows 11 — это самая безопасная Windows с широкими возможностями действий защиты, разработанными для обеспечения безопасности. Это включает встроенное расширенное шифрование и защиту данных, надежную сетевую и системную безопасность, а также интеллектуальные средства защиты от постоянно развивающихся угроз.

Посмотрите последнее видео Microsoft Mechanics о безопасности Windows 11, демонстрирующее некоторые из новейших технологий безопасности Windows 11.

Воспользуйтесь ссылками в следующих разделах, чтобы узнать больше о функциях и возможностях безопасности операционной системы в Windows.

Безопасность системы

| Имя компонента | Описание |

|---|---|

| Безопасная загрузка и надежная загрузка | Безопасная загрузка и доверенная загрузка помогают предотвратить загрузку вредоносных программ и поврежденных компонентов при запуске устройства. |

Защита от вирусов и угроз

| Имя компонента | Описание |

|---|---|

| Антивирусная программа в Microsoft Defender | Антивирусная программа в Microsoft Defender — это решение для защиты, включенное во все версии Windows. С момента загрузки Windows антивирусная программа в Microsoft Defender постоянно отслеживает вредоносные программы, вирусы и угрозы безопасности. Обновления скачиваются автоматически для обеспечения безопасности устройства и защиты его от угроз. Антивирусная программа в Microsoft Defender включает антивирусную защиту в реальном времени, основанную на поведении, и эвристику. |

Сетевая безопасность

| Имя компонента | Описание |

|---|---|

| Безопасность на уровне транспорта (TLS) | Протокол TLS — это криптографический протокол, предназначенный для обеспечения безопасности связи по сети. TLS 1.3 — это последняя версия протокола, включенная по умолчанию в Windows 11. В этой версии устранены устаревшие криптографические алгоритмы, повышена безопасность по сравнению с прежними версиями, и она направлена на шифрование как можно большей части рукопожатия TLS. Рукопожатие обеспечивает более высокий уровень эффективности с меньшей дистанцией кругового пути на подключение в среднем и поддерживает только пять наборов шифров, обеспечивающих идеальную секретность перенаправления и меньший операционный риск. |

| Безопасность системы доменных имен (DNS) | Начиная с Windows 11, DNS-клиент Windows поддерживает dns через HTTPS (DoH), зашифрованный протокол DNS. Это позволяет администраторам гарантировать, что их устройства защищают DNS-запросы от злоумышленников по пути, будь то пассивные наблюдатели, регистрирующих поведение браузера, или активные злоумышленники, пытающиеся перенаправить клиенты на вредоносные сайты. |

Шифрование и защита данных

| Имя компонента | Описание |

|---|---|

| Управление BitLocker | BitLocker CSP позволяет решению MDM, такому как Microsoft Intune, управлять функциями шифрования BitLocker на устройствах Windows. Сюда входят тома ОС, фиксированные диски и извлекаемое хранилище, а также управление ключами восстановления в Microsoft Entra id. |

| Включение BitLocker | Шифрование диска BitLocker — это функция защиты данных, которая интегрируется в операционную систему и предотвращает угрозы хищения данных или раскрытия информации на потерянных, украденных или неправильно выведенных из эксплуатации компьютерах. BitLocker использует алгоритм AES в режиме работы XTS или CBC с длиной ключа 128 или 256 бит для шифрования данных на томе. Облачное хранилище в Microsoft OneDrive или Azure можно использовать для сохранения содержимого ключа восстановления. BitLocker может управляться любым решением MDM, например Microsoft Intune, с помощью поставщика служб конфигурации (CSP). |

Какая функция обеспечивает безопасности в современных цп

Правильные ответы отмечены знаком +

Назовите подходящий источник безопасной загрузки приложений Android.

+Google Play

iTunes

сайты с бесплатным ПО

магазин приложений Apple

—————-

Какие две функции можно выполнить с помощью кнопки «Домой» на мобильном устройстве iOS? (Выберите два варианта.)

+те же функции, что и с помощью кнопок навигации Android

запуск интерфейса TouchFLO

сброс устройства до заводских настроек по умолчанию

блокирование устройства

+запуск голосового управления

——————-

Назовите два потенциальных преимущества для пользователей от обеспечения доступа с правами «root» и взлома защиты мобильных устройств. (Выберите два варианта.)

Блокирование корневого каталога устройства.

Возможное воздействие на работу сети сотовой связи оператора.

+Возможность тонкой настройки операционной системы для увеличения скорости работы устройства.

+Интерфейс пользователя может быть модифицирован в значительной степени.

В модифицированной ОС могут быть ограничены функции организации изолированной среды.

————-

Какая функция обеспечения безопасности мобильного устройства требует от пользователя определенным образом провести пальцем по экрану для разблокирования устройства?

простой секретный код

скольжение

+шаблон

дистанционное стирание

———————

В чем заключается преимущество использования флэш-памяти для хранения данных на мобильных устройствах?

Флэш-память оснащена двигающейся головкой диска, что позволяет сократить время поиска данных.

+Флэш-память потребляет крайне мало энергии для хранения и извлечения данных.

Флэш-память не реагирует на ЭСР.

Флэш-память обладает высокой устойчивостью к воздействию влаги и холода.

———————

Какие две характеристики сенсорных экранов используются в большинстве мобильных устройств? (Выберите два варианта.)

стеклянный экран, заключенный в конденсатор

+электрическое поле экрана, которое нарушается, когда пользователь касается экрана

+два прозрачных слоя материала, способного проводить электричество

три слоя, ответственные за электропроводность, с маленьким зазором между ними

два цветных слоя материала, способного проводить электричество

——————

Какой компонент может быть заменен пользователем в большинстве устройств?

ЦП

+карта памяти

сенсорный экран

ОЗУ

————-

Какой термин обозначает способность мобильного устройства распознавать выполнение нескольких касаний на экране?

крупное касание

+мультисенсорность

длительное касание

многосенсорность

——————

Какая процедура устранения неисправностей мобильного устройства является правильной?

+При возникновении проблемы с мобильным устройством его владелец должен проанализировать экономическую целесообразность его ремонта.

Проблемы с мобильными устройствами всегда требуют отправки устройства производителю для устранения неисправности.

Дизайн и функциональные возможности мобильных устройств меняются так часто, что всегда выгоднее заменить устройство, чем ремонтировать его.

Каждый раз при зависании мобильного устройства владелец может выполнить его повторную инициализацию, нажав кнопку сброса.

————-

Пользователь нечаянно уронил мобильное устройство в бассейн. Какие меры следует принять?

Высушить телефон с помощью фена.

Вскрыть устройство и заменить поврежденные компоненты.

Если мобильное устройство не включается, выбросить его и купить новое.

+Связаться с производителем для ремонта или замены устройства.

—————-

iPhone не удается включить после того, как его оставили в автомобиле на много часов в жаркий день. Что может сделать пользователь, чтобы решить эту проблему?

+Вернуть телефон производителю для ремонта.

Купить новую кнопку питания и заменить ее.

Поместить телефон в холодильную камеру и дождаться, пока он остынет.

Разобрать телефон и найти повреждение, связанное с перегревом.

—————

После обновления мобильного устройства некоторые приложения больше не работают, а другие работают хорошо. Пользователь может делать звонки и получать электронную почту. Какие два типа проблем могут быть причиной этой ситуации? (Выберите два варианта.)

проблема с монтажной платой

+проблема с памятью

проблема с сенсорным экраном

проблема со службой сотовой связи

+проблема с программным обеспечением

—————-

Какие случай или ситуация не позволят пользователю обновить ОС на устройстве Android?

Не были установлены необходимые исправления.

Не было получено разрешение от производителя.

Авторские права на программное обеспечение не были получены перед установкой.

+Оборудование не соответствует спецификациям.

————

Какие два условия необходимо обеспечить для работы таких средств обеспечения безопасности мобильных устройств, как дистанционная блокировка и удаленное стирание данных? (Выберите два варианта.)

Секретный код должен быть отключен.

+Устройство должно быть подключено к сети.

+Устройство должно быть включено.

Функция организации изолированной среды должна быть включена.

GPS-локатор должен быть включен.

—————

Какие два условия необходимо обеспечить для работы таких средств обеспечения безопасности мобильных устройств, как дистанционная блокировка и удаленное стирание данных? (Выберите два варианта.)

Секретный код должен быть отключен.

+Устройство должно быть подключено к сети.

+Устройство должно быть включено.

Функция организации изолированной среды должна быть включена.

GPS-локатор должен быть включен.

—————

Какие два элемента являются общими для устройств Android и iOS и поддерживают дистанционное резервное копирование? (Выберите два варианта.)

+календарь

сообщения

настройки

+контакты

фотографии

—————-

Какое утверждение о беспроводных подключениях на мобильном устройстве Android является верным?

+Если устройство выходит за пределы диапазона какой-либо сети Wi-Fi, оно может подключиться к сотовой сети передачи данных, если такая функция включена.

ОС Android не поддерживает беспроводную связь с использованием шифрования WPA2.

Если сеть Wi-Fi защищена паролем, эта сеть настраивается на устройстве вручную.

Без широковещательной рассылки имени сети (SSID) устройство не сможет подключиться к сети.

————

———-

Что обозначает термин «режим точки доступа» в контексте мобильных устройств?

подключение мобильного устройства к порту USB компьютера для подзарядки мобильного устройства

подключение мобильного устройства к гарнитуре

подключение мобильного устройства к сети сотовой связи 4G

+подключение мобильного устройства к другому мобильному устройству или компьютеру для совместного использования сетевого подключения

—————

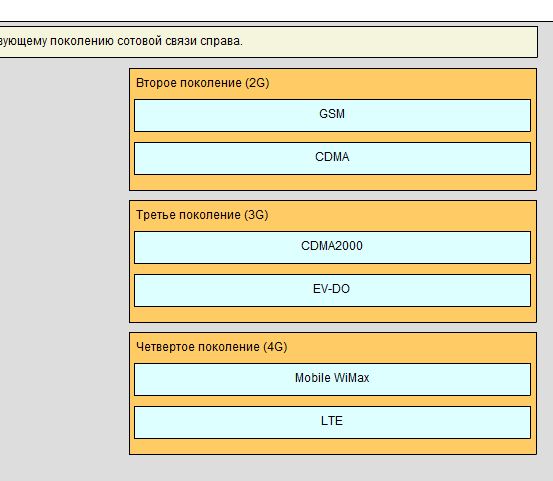

Какое утверждение об отраслевых стандартах сетей сотовой связи является верным?

Из-за применения стандартов сотовой связи звонки абонентам других сетей стали более трудновыполнимыми и дорогостоящими.

Третье поколение цифровых стандартов требует максимальной пропускной способности 1 Гбит/с для мобильных устройств при передвижении с небольшой скоростью, например когда пользователь мобильного телефона идет пешком.

+Сотовые телефоны, в которых используется один стандарт, часто могут использоваться только в определенных географических регионах.

Первое поколение стандартов сотовой связи — это в основном цифровые стандарты.

—————

Какое утверждение о синхронизации мобильного устройства с компьютером является верным?

+Для синхронизации данных на устройстве iOS на компьютере необходимо установить iTunes.

Синхронизация iOS может быть выполнена только через подключение по USB.

Данные на устройствах Android невозможно синхронизировать с компьютером.

Motocast USB можно использовать для синхронизации данных на устройстве iOS.

————-

Инженер настраивает электронную почту на мобильном устройстве. Пользователь хочет сохранить имеющуюся почту на сервере, упорядочить ее с помощью папок и синхронизировать эти папки между мобильным устройством и сервером. Какой протокол электронной почты следует использовать для этих целей?

+IMAP

MIME

POP3

SMTP

———————

Каковы два назначения функции блокирования с помощью секретного кода на мобильных устройствах? (Выберите два варианта.)

+предотвращение кражи личной информации

+перевод устройства в режим энергосбережения

стирание всех личных данных с устройства

восстановление заводских настроек устройства по умолчанию

восстановление и повторная синхронизация устройства

удаленное блокирование устройства в случае его кражи

—————

Что такое центральный процессор (ЦП)?

Центральный процессор (ЦПУ) – это аппаратный компонент, который является основным вычислительным блоком сервера. Серверы и другие интеллектуальные устройства преобразуют данные в цифровые сигналы и выполняют над ними математические операции. Центральный процессор является основным компонентом, который обрабатывает сигналы и делает возможными вычисления. Он действует как мозг любого вычислительного устройства. Он извлекает инструкции из памяти, выполняет необходимые задачи и отправляет выходные данные обратно в память. Он выполняет все вычислительные задачи, необходимые для работы операционной системы и приложений.

Как развивалась технология ЦПУ с течением времени?

В самых ранних компьютерах для обработки использовались вакуумные трубки. Такие машины, как ENIAC и UNIVAC, были большими и громоздкими, потребляли много энергии и выделяли значительное количество тепла. Изобретение транзисторов в конце 1940-х годов произвело революцию в технологии ЦПУ. Транзисторы заменили вакуумные трубки, сделав компьютеры компактнее, надежнее и энергоэффективнее. В середине 1960-х годов были разработаны интегральные схемы, которые объединили несколько транзисторов и других компонентов на одном компьютерном чипе. ЦПУ стали еще меньше и быстрее, что привело к появлению микропроцессоров.

Микропроцессоры

Микропроцессоры объединили весь ЦПУ на одном микрочипе, что сделало компьютеры более доступными и привело к разработке персональных компьютеров. Первоначально ЦПУ могли обрабатывать от 16 до 32 бит данных одновременно. В начале 2000-х годов появились 64-разрядные ЦПУ, которые обеспечивали большую адресацию памяти и поддерживали более интенсивную обработку данных.

По мере увеличения плотности транзисторов повышение производительности одноядерных ЦПУ усложнилось. Вместо этого производители ЦПУ начали использовать архитектуры многоядерных процессоров для интеграции нескольких ядер в один чип.

Современные процессоры

С появлением мобильных устройств энергоэффективность стала играть решающую роль. Теперь производители ЦПУ разрабатывают маломощные и энергоэффективные ЦПУ для современных портативных устройств, таких как смартфоны и планшеты.

По мере распространения задач, связанных с искусственным интеллектом и графической обработкой, для обработки рабочих нагрузок стали использоваться специализированные ЦПУ, такие как графические процессоры и ускорители искусственного интеллекта.

Непрерывные исследования и разработки в области нанотехнологий и материаловедения проложили путь к созданию микроскопических транзисторов и более мощных ЦПУ. Квантовые вычисления и другие новые технологии могут способствовать дальнейшему развитию компьютерных процессорных технологий.

Из каких компонентов состоит ЦПУ?

ЦПУ – это сложная электронная схема, состоящая из нескольких ключевых компонентов, обрабатывающих данные и исполняющих инструкции. Ниже описаны основные компоненты ЦПУ.

Блок управления

Блок управления контролирует обработку инструкций и координирует поток данных внутри процессора и между другими компьютерными компонентами. Он содержит декодировщик команд, который интерпретирует инструкции, извлеченные из памяти, и преобразует их в микрооперации, которые может выполнить процессор. Блок управления направляет другие компоненты процессора на выполнение необходимых операций.

Регистры

Регистры – это небольшие высокоскоростные места хранения внутри процессора. Они содержат данные, с которыми работает процессор в данный момент, и обеспечивают к ним быстрый доступ. Процессоры имеют несколько типов регистров, в частности такие:

- регистры общего назначения, содержащие оперативные данные;

- регистры инструкций, содержащие текущую обрабатываемую инструкцию;

- счетчик команд, содержащий адрес памяти следующей инструкции, которую нужно извлечь.

Регистры обеспечивают более быстрый доступ к данным по сравнению с другими уровнями памяти, такими как ОЗУ или кэш-память.

ALU

Арифметико-логическое устройство (ALU) выполняет над данными основные арифметические (сложение, вычитание, умножение и деление) и логические операции (AND, OR и NOT). Оно получает данные из регистров процессора, обрабатывает их на основе инструкций блока управления и выдает результат.

Блок управления памятью

Процессор может быть оснащен отдельным интерфейсным блоком или блоком управления памятью в зависимости от его архитектуры. Эти компоненты выполняют задачи, связанные с памятью, такие как управление взаимодействием процессора и оперативной памяти. Этот компонент также управляет кэш-памятью, небольшим блоком быстрой памяти, расположенным внутри процессора, и виртуальной памятью, используемой процессором для обработки данных.

Генератор синхроимпульсов

Процессор использует тактовый сигнал для синхронизации внутренних операций. Генератор синхроимпульсов вырабатывает устойчивые импульсы с определенной частотой, и эти тактовые циклы координируют операции процессора. Тактовая частота измеряется в герцах (Гц) и определяет количество команд, которое процессор может выполнять в секунду. Современные процессоры имеют переменную тактовую частоту, которая регулируется в зависимости от рабочей нагрузки, для сбалансирования производительности и энергопотребления.

Каков принцип работы ЦПУ?

Компьютерные процессоры работают на базе других аппаратных компонентов и программного обеспечения для обработки данных и управления потоком информации в электронных устройствах. Обычно они работают циклически, при этом каждый цикл команд представляет собой три основных этапа.

Цикл базового процессора

Ниже приведены основные этапы цикла команд.

Выборка команд

ЦПУ получает команды из памяти. Команды – это двоичные коды, представляющие конкретные задачи или операции ЦПУ. Блок управления интерпретирует команду и определяет операцию, которую необходимо выполнить. При этом также определяются конкретные компоненты ЦПУ, необходимые для выполнения задачи.

Обработка команд

ЦПУ выполняет указанную операцию с полученными данными. Он выполняет математические вычисления, логические сравнения, манипуляции с данными или передачу данных между регистрами или ячейками памяти.

Хранение результатов

После выполнения команд ЦПУ может потребоваться сохранить результаты в памяти или обновить определенные регистры новыми данными. Счетчик команд обновляется и указывает адрес следующей команды, которую нужно получить. ЦПУ повторяет цикл и последовательно загружает, декодирует и выполняет команды.

Дополнительные функции процессора

ЦПУ также может обрабатывать команды потока управления, такие как переходы и ответвления, а также прерывания, сигналы, генерируемые внешними устройствами, или события, требующие немедленного внимания. При прерывании ЦПУ временно приостанавливает выполнение текущей задачи, сохраняет ее состояние и переходит к процедуре обслуживания прерываний. После обработки прерывания ЦПУ возобновляет выполнение предыдущей задачи.

Современные ЦПУ часто используют такие методы, как параллелизм и конвейерная обработка команд, для повышения производительности. Несколько команд могут одновременно находиться на разных стадиях цикла, что позволяет более эффективно использовать ресурсы ЦПУ.

Каковы расширенные функции ЦПУ?

Лучший ЦПУ отличается производительностью, эффективностью и гибкостью, что позволяет эффективно выполнять широкий спектр вычислительных задач. Далее мы опишем несколько дополнительных функций.

Ядра

Ранее одноядерный процессор был стандартным решением, однако сегодня все ЦПУ имеют несколько физических ядер. Ядро – это отдельный процессор в ЦПУ. Большее количество ядер позволяет ЦПУ обрабатывать несколько потоков (последовательностей команд) параллельно, что значительно повышает общую производительность. Приложения могут использовать преимущества многоядерной архитектуры, разделяя задачи на более мелкие подзадачи, которые можно выполнять одновременно.

Гиперпоточность

Гиперпоточность – это одновременная многопоточная реализация, разработанная Intel, которая позволяет каждому ядру ЦПУ запускать несколько потоков одновременно. Таким образом, каждое физическое ядро в операционной системе имеет вид двух виртуальных ядер. Программное обеспечение более эффективно использует доступные аппаратные ресурсы.

Расширенные наборы команд

Современные ЦПУ также оснащены расширенными наборами команд и технологиями, предназначенными для ускорения выполнения определенных задач. Эти наборы команд выходят за рамки фундаментальных арифметических и логических операций и предоставляют дополнительные возможности для более эффективной обработки сложных вычислений.

Например, ЦПУ могут включать наборы команд, специально предназначенных для описанных ниже задач.

- Мультимедийные задачи, такие как декодирование видео, кодирование звука и обработка изображений.

- Алгоритмы шифрования и дешифрования, такие как AES и SHA.

- Задачи типа SIMD, требующие одновременного выполнения ЦПУ одной и той же операции с большими наборами данных. Это такие задачи, как графический рендеринг, научное моделирование и цифровая обработка сигналов.

- Виртуализация, позволяющая виртуальным машинам (VM) работать более эффективно.

- Рабочие нагрузки ИИ, такие как операции с нейронными сетями.

Как AWS обеспечивает соответствие вашим требованиям к процессорам?

У Amazon Web Services (AWS) предлагает решения для реализации ваших требований к процессорам.

Эластичное вычислительное облако Amazon (Amazon EC2) предлагает самую масштабную и разноплановую вычислительную платформу. Она насчитывает более 600 инстансов и позволяет выбрать новейший процессор, систему хранения данных, сетевую систему, операционную систему и модель покупки, которые помогут вам наилучшим образом удовлетворить потребности вашей рабочей нагрузки. Мы первый крупный облачный провайдер, который поддерживает работу процессоров Intel, AMD и Arm, а также единственное облако с инстансами EC2 Mac по требованию.

При использовании Amazon EC2 вы мгновенно получаете следующие преимущества:

- лучшее соотношение цены и производительности машинного обучения, а также самая низкая стоимость инстансов логических выводов в облаке;

- возможность выбора оптимального сочетания ЦПУ, памяти, хранилища и сетевых ресурсов для ваших приложений;

- возможность выбора предварительно настроенного шаблона образа машины Amazon (AMI) для мгновенного начала работы.

Начните работу с пользовательскими инстансами и процессорами на AWS, создав аккаунт уже сегодня.

Безопасность периферийных процессоров на компьютерах Mac

Все современные компьютерные системы оснащаются множеством встроенных периферийных процессоров, которые предназначены для таких задач, как подключение к сети, работа с графикой, управление питанием или управление шинами данных. Эти периферийные процессоры часто имеют узкое назначение и гораздо меньшую мощность, чем у основного ЦП. Встроенные периферийные устройства, не имеющие достаточных средств защиты, становятся мишенью для злоумышленников, которые ищут легкие способы заражать операционную систему. Заразив прошивку периферийного процессора, злоумышленник может атаковать программное обеспечение в главном процессоре или напрямую перехватить конфиденциальные данные (например, устройство Ethernet может видеть содержимое незашифрованных пакетов).

По возможности Apple ведет работу по уменьшению количества необходимых периферийных процессоров и стремится не использовать структуры, для которых требуется прошивка. А если использование отдельных процессоров с собственной прошивкой является обязательным, принимаются меры, направленные на то, чтобы не позволить злоумышленнику удержаться в этом процессоре. Это обеспечивается одним из двух способов:

- процессор запускается, чтобы загрузить проверенную прошивку из основного процессора при запуске;

- периферийный процессор реализует собственную безопасную последовательность загрузки, проверяя свою прошивку при каждой загрузке Mac.

Apple проверяет реализации сторонних поставщиков и улучшает их решения, следя за тем, чтобы те обладали требуемыми свойствами, например:

- обеспечение максимальной криптографической стойкости;

- отказ от использования прошивок с известными недостатками;

- отключение интерфейсов отладки;

- подписание прошивки с помощью криптографических ключей, которые хранятся в аппаратных модулях системы безопасности (HSM), контролируемых Apple.

В последние годы Apple помогает некоторым внешним поставщикам внедрить те же структуры данных манифеста Image4, код проверки и инфраструктуру подписей, которые используются чипом Apple.

Если невозможно обойтись без хранилища и невозможно реализовать хранилище с безопасной загрузкой, система требует, чтобы перед помещением в постоянное хранилище обновления прошивки были подписаны с использованием криптографических методов и проверены.

Дата публикации: 18 февраля 2021 г.